Britse cybercrimineel gaat slachtoffer helpen beveiliging te verbeteren

Een man uit de Britse hoofdstad Londen is opgepakt voor betrokkenheid bij een cyberaanval op een organisatie uit het Britse Derbyshire wordt niet vervolgd. De man heeft een deal gesloten met de organisatie die hij heeft aangevallen. De aanvaller gaat het slachtoffer helpen diens IT-beveiliging te verbeteren.

De 24-jarige man werd opgepakt door de Britse politie voor computervredebreuk en heeft bekend in te hebben gebroken op e-mailaccounts van het bedrijf. De aanvaller zou via social media op zoek zijn gegaan naar doelwitten die bij het bedrijf werkzaam was. Door vervolgens de beveiligingsvragen van e-mailaccounts van deze werknemers te beantwoorden wist de aanvaller toegang te krijgen tot de e-mailaccounts. Hierdoor kreeg de man toegang tot data van het bedrijf.

Het bedrijf in kwestie wil anoniem blijven. De organisatie heeft een deal gesloten met de aanvaller. Het bedrijf ziet af van aangifte tegen de cybercrimineel, in ruil voor advies over het verbeteren van de beveiliging van de organisatie. Ook gaat de aanvaller uiteenzetten hoe hij het bedrijf exact heeft weten aan te vallen, zodat herhaling van dit incident kan worden voorkomen. Mick Donegan van de Derbyshire Cybercrime Unit Investigator zegt tegenover Burton Mail: “Tijdens het ondervragen van de man in verband met de netwerkinbraak gaf hij zijn acties toe, maar gaf aan zich niet bewust te zijn dat hij hiermee de wet had overtreden.”

Meer over

Lees ook

Barracuda's nieuwe Cybernomics 101-rapport onthult de financiële aspecten achter cyberaanvallen

Barracuda heeft zijn Cybernomics 101-rapport gepubliceerd, waarin de financiële aspecten en winstmotieven achter cyberaanvallen worden onderzocht. Uit het nieuwe rapport blijkt dat de gemiddelde jaarlijkse kosten om te reageren op securityinbreuken en -lekken meer dan 5 miljoen dollar bedragen.

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

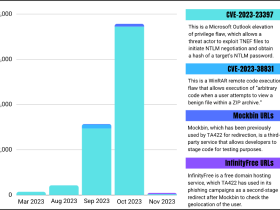

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1