Microsoft heeft meeste NSA-exploits al gedicht

Opnieuw zijn verschillende hacktools, exploits en documenten van de NSA online gepubliceerd door de cybercrimegroepering Shadow Brokers. Ditmaal bevat de data onder andere een reeks exploits waarmee verschillende verouderde versies van het besturingssysteem Windows kunnen worden aangevallen. Microsoft meldt dat de meeste van deze exploits al zijn gepatcht.

Dit maakt Microsoft bekend in een blogpost. De Shadow Brokers is een groepering die eerder online data te koop aanbood die zou zijn buitgemaakt bij The Equation Group, een cybercrimegroepering die nauwe banden zou onderhouden met de Amerikaanse inlichtingendienst NSA. Voor de data is echter geen koper gevonden, waardoor de groep de gestolen data nu op internet publiceert.

Twaalf exploits

Microsoft meldt in totaal twaalf exploits te hebben aangetroffen in de data die Shadow Brokers openbaar heeft gemaakt. Negen van deze kwetsbaarheden zijn tussen 23 oktober 2008 en 14 maart 2017 gedicht door het bedrijf. Het gaat om de volgende kwetsbaarheden:

- “EternalBlue” - Gepatcht in MS17-010

- “EmeraldThread” - Gepatcht in MS10-061

- “EternalChampion” - Gepatcht in april 2017 (zie CVE-2017-0146 & CVE-2017-0147)

- “ErraticGopher” - Gepatcht voor de lancering van Windows Vista

- “EsikmoRoll” - Gepatcht in MS14-068

- “EternalRomance” - Gepatcht in MS17-010

- “EducatedScholar” - Gepatcht in MS09-050

- “EternalSynergy” - Gepatcht in MS17-010

- “EclipsedWing” - Gepatcht in MS08-067

Overstappen op nieuwe Windows versie

Microsoft meldt dat een drietal beschreven kwetsbaarheden - “EnglishmanDentist”, “EsteemAudit” en “ExplodingCan” - niet gereproduceerd kunnen worden op Windows versies die Microsoft nog ondersteunt. Gebruikers van Windows 7 of recentere versies van het Windows besturingssysteem lopen dan ook geen risico. Microsoft adviseert gebruikers van oudere Windows versies over te stappen op een nieuwere versie.

Meer over

Lees ook

Nieuwe CAPTCHA beveiliging draait volledig op de achtergrond

Google lanceert een opvolger van de bekende CAPTCHA beveiliging waarmee gebruikers aantonen dat zij geen robot zijn. Bij deze nieuwe variant hoeven gebruikers niet langer iets aan te klikken; de tool draait volledig op de achtergrond. no CAPTCHA reCAPTCHA De CAPTCHA beveiliging vraagt gebruikers momenteel willekeurige woorden of cijfers die word1

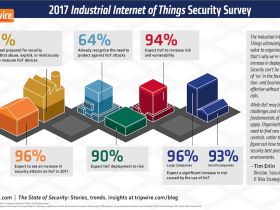

96% van de security professionals verwacht meer aanvallen op IIoT

96 procent van de security professionals verwacht dat het aantal aanvallen op het Industrial Internet of Things (IIoT) toeneemt in 2017. Dit terwijl deze vorm van het IoT juist veel gebruikt wordt in kritieke sectoren. Dit blijkt uit onderzoek van leverancier van compliance- en beveiligingsoplossingen Tripwire in samenwerking met Dimensional Rese1

Zero-day kwetsbaarheid in Apache Struts2 wordt actief misbruikt

Cybercriminelen maken actief misbruik van een nieuwe kwetsbaarheid die is ontdekt in Apache Struts2, een open source framework voor het bouwen van Servlet-/JSP-gebaseerde webapplicaties op basis van de Model-View-Controller (MVC). Beheerders wordt geadviseerd zo snel mogelijk te upgraden naar versie 2.3.32 of 2.5.10.1. Het beveiligingsprobleem is1