Miljoenen IP-adressen betrokken bij grootschalige aanval op DNS-provider Dyn

Bij de grootschalige DDoS-aanval op DNS-provider Dyn zijn tientallen miljoenen IP-adressen betrokken geweest. Het gaat vermoedelijk om Internet of Things (IoT)-apparaten, die door de Mirai malware in een botnet zijn ondergebracht.

Dit meldt Dyn in een verklaring over de aanval. Door de aanval waren verschillende populaire websites waaronder GitHub, NetFlix, Spotify en Twitter slecht of niet bereikbaar. Bij de aanval zouden meerdere aanvalsvectoren zijn gecombineerd, waaronder een aanval met een botnet dat bestaat uit IoT-apparaten.

Mirai malware

Beveiligingsbedrijf Flashpoint liet eerder al weten dat de aanval vermoedelijk is uitgevoerd met een botnet dat is gebouwd met behulp van de Mirai malware. Deze malware richt zich op IoT-apparaten, zoals routers en IP-camera’s.

Het is niet duidelijk wie er achter de aanval zit. De broncode van de Mirai malware is begin oktober op internet gepubliceerd. Hierdoor kan iedereen met voldoende technische kennis met de malware aan de slag. Dyn onderzoekt de aanval.

Meer over

Lees ook

Flowmon helpt grootste Europese DDoS-bestrijder aanvallen te verwerken

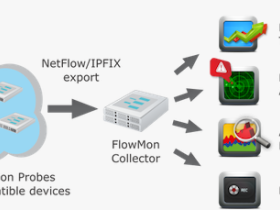

Stichting Nationale Beheersorganisatie Internet Providers (NBIP) beschermt de digitale infrastructuur van de Benelux tegen DDoS-aanvallen met de Nationale Anti-DDoS Wasstraat (NaWas). NaWas is het resultaat van een samenwerkingsinitiatief van lokale ISP’s en hostingbedrijven, om DDoS-aanvallen effectiever te bestrijden. Een deel daarvan bestaat ui1

Uniserver spoort DDoS-aanvallen op met Flowmon en NaWaS

Cloud hosting provider Uniserver controleert al zijn in- en uitgaande netwerkverkeer met een oplossing van Flowmon Networks. Hiermee wil het bedrijf geautomatiseerd DDoS-aanvallen tegenhouden en het uitgaande verkeer controleren op eventuele malware. De geïmplementeerde oplossing is geïntegreerd met de Nationale anti-DDoS Wasstraat (NaWas), die he1

Google detecteert 800.000 malafide websites

Google heeft in het afgelopen jaar zo’n 800.000 malafide websites gedetecteerd. Bezoekers van deze websites worden geconfronteerd met onder andere drive-by downloads, waarbij cybercriminelen via beveiligingsgaten automatisch malafide software proberen te laten installeren. Ook gaat het om websites waarop oplichters actief zijn. Dit melden Kurt Tho1