Nieuwe Ransomware as a Service beschikbaar op ondergrondse marktplaatsen

Een nieuwe Ransomware as a Service is opgedoken op ondergrondse marktplaatsen. Het gaat om ‘Satan’, een dienst waarmee cybercriminelen relatief eenvoudig ransomware aanvallen kunnen opzetten. De dienst is gratis beschikbaar, maar 30% van de opbrengst die cybercriminelen met de tool genereren gaat naar de makers van Satan.

Satan is ontdekt door beveiligingsonderzoeker Xylit0l. Bleeping Computer meldt dat de dienst actief wordt aangeboden op ondergrondse marktplaatsen. Via een website die uitsluitend via het Tor-netwerk beschikbaar is kunnen cybercriminelen een eigen variant van de Satan ransomware bouwen, zonder deze zelf te hoeven ontwikkelen.

Ransomware naar wens configureren

Via deze website krijgen gebruikers de mogelijkheid de ransomware naar eigen wens te configureren en een obfuscatie-technologie kiezen. Daarnaast kunnen zij de melding waarmee losgeld wordt geëist van slachtoffers laten vertalen in een gewenste taal en aangeven hoe de communicatie met slachtoffers moet verlopen. De website doet daarnaast dienst als een beheerpaneel voor Satan. Zo kunnen gebruikers via de website nagaan hoeveel machines met hun variant van Satan zijn besmet en welk bedrag zij inmiddels met hun ransomwarecampagne hebben verdiend.

Bleeping Computer merkt op dat met Satan iedere ‘wannabe crimineel’ in staat is een ransomwarecampagne op te zetten. Daarnaast wijst Bleeping Computer erop dat er vooralsnog geen manier bekend is om data die met Satan is versleuteld gratis te ontsleutelen. Meer informatie over Satan is te vinden in de analyse van Bleeping Computer.

Met de Ransomware as a Service ‘Satan’ kunnen cybercriminelen eenvoudig ransomwarecampagnes opzetten (bron foto: Bleeping Computer)

Meer over

Lees ook

Crysis ransomware verspreidt zich in hoog tempo

De geavanceerde ransomwarevariant Crysis verspreidt zich momenteel in een hoog tempo. Deze malware versleutelt niet alleen data op lokale schijven, maar ook op verwisselbare schijven en gekoppelde netwerkdrives. Hiervoor waarschuwen onderzoekers van beveiligingsbedrijf ESET na analyse van gegevens van het ESET LiveGrid-cloudplatform. Het beruchte TeslaCrypt werd onlangs op non-actief gesteld. ESET stelde een tool beschikbaar waarmee slachtoffers van TeslaCrypt hun gegevens kosteloos konden ontsleutelen. Andere ransomware blijft echter erg actief, zoals Locky. Nu laat naast Locky dus ook de ra1

Nieuwe ransomware-worm gijzelt bestanden en eist losgeld

Cybercriminelen blijken een nieuwe manier te hebben gevonden om data op machines in gijzeling te nemen en losgeld te kunnen eisen: cryptoworms. Deze worm verspreidt zich door zichzelf automatisch te kopiëren naar alle apparaten waarmee een besmet apparaat in verbinding staat. Hier neemt de worm vervolgens data in gijzeling, waarna de cybercriminel1

Piek in aantal Locky-besmettingen

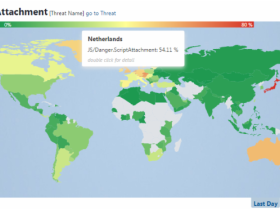

Beveiligingsbedrijf ESET meldt een forse piek aan Locky-besmettingen in Europa. In verschillende Europese landen is op ruim de helft van alle systemen die zijn beveiligd met ESET-software een aanval voorkomen van JS/Danger.ScriptAttachment, die de dropper die Locky downloadt. Waar de agressieve malware-variant zich eerst voornamelijk richtte op co1