A10 Networks biedt klanten real-time inzicht in mogelijke cyberaanvallen

A10 Networks lanceert de A10 Threat Intelligence Service, een dienst die samen met cyber security ontwikkelaar ThreatSTOP is gebouwd. Via het monitoring- en beschermingsplatform van ThreatSTOP biedt A10 Networks klanten klanten real-time inzicht in mogelijke cyberaanvallen. Het platform helpt hiermee datadiefstal te voorkomen, de netwerkbelasting te verlagen en de inbraakkans te verkleinen. De service is een aanvulling op de beveiligingsfunctionaliteit in A10 Thunder ADC’s en TPS-oplossingen.

Cyberaanvallen zijn moeilijk te identificeren, omdat het aantal methodes en de bronnen sterk variëren. Daarom is het voor lokaal geïnstalleerde beveiligingsoplossingen moeilijk om al het verdachte verkeer tegen te houden. Om aanvallen te kunnen identificeren moet een bedrijf er eerst door worden getroffen. Daarna moeten ze over genoeg rekenkracht en personeel beschikken om de bedreiging te kunnen analyseren en stoppen.

A10 Threat Intelligence Service

De nieuwe A10 Threat Intelligence Service combineert en verrijkt informatie over mogelijke aanvallen uit ruim 35 bronnen, waaronder DShield, abuse.ch en Shadowserver. Daarmee kan de Thunder ADC en TPS apparatuur van A10 Networks sneller aanvallen herkennen en blokkeren. Verder detecteert deze service ook spam- of phishingbronnen, waartegen geïnstalleerde beveiligingsapparatuur geen bescherming biedt.

De optionele A10 Threat Intelligence Service maakt het onder andere mogelijk om:

- ‘Command & control’ computers te blokkeren om met een netwerk te communiceren

- ‘Zero-day’ aanvallen te voorkomen

- Netwerk te beschermen tegen scans van cybercriminelen

- Bedrijfsgerichte beveiligingsinformatie te verzamelen op basis van eigen feedback

Command & control systemen

“ThreatSTOP verzamelt informatie over alle ‘command & control’ systemen en daardoor gecontroleerde bots, die worden gebruikt om cyberaanvallen uit te voeren en te versterken”, zegt Tom Byrnes, CEO en oprichter van ThreatSTOP. “Onze uitgebreide en snel veranderde lijst van verdachte netwerkbronnen is een mooie aanvulling op de capaciteit en schaalbaarheid van A10 Networks Thunder ADC’s en TPS-oplossingen.”

Meer over

Lees ook

Barracuda's nieuwe Cybernomics 101-rapport onthult de financiële aspecten achter cyberaanvallen

Barracuda heeft zijn Cybernomics 101-rapport gepubliceerd, waarin de financiële aspecten en winstmotieven achter cyberaanvallen worden onderzocht. Uit het nieuwe rapport blijkt dat de gemiddelde jaarlijkse kosten om te reageren op securityinbreuken en -lekken meer dan 5 miljoen dollar bedragen.

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

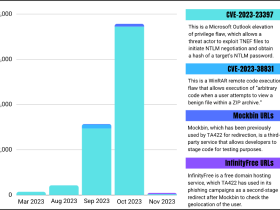

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1