Cloudflare helpt kwetsbaarheid te ontdekken die leidde tot grootste DDoS-aanval

Cloudflare heeft bekendgemaakt dat het heeft meegeholpen bij de onthulling van een nieuwe zero-day kwetsbaarheid, genaamd 'HTTP/2 Rapid Reset'. Deze wereldwijde kwetsbaarheid geeft kwaadwillenden de mogelijkheid om aanvallen te genereren die groter zijn dan alles wat er in het verleden op het internet is gebeurd. Om de impact van deze nieuwe bedreiging voor het hele internetecosysteem te helpen beperken, heeft Cloudflare voor haar klanten technologie ontwikkeld die speciaal gebouwd is om automatisch elke aanval te blokkeren die gebruik maakt van Rapid Reset.

Cloudflare heeft deze problemen succesvol verholpen en potentieel misbruik voor alle klanten een halt toegeroepen. Tegelijkertijd is Cloudflare een proces voor openbaarmaking gestart met twee andere grote infrastructuuraanbieders, om deze kwetsbaarheid voor een groot percentage van het internet te verhelpen alvorens het bestaan ervan bekend te maken aan het grote publiek.

“Het succesvol beperken van deze bedreiging voor elke organisatie, klant en het internet in het algemeen is het hart van wat Cloudflare doet. Wij zijn een van de enige bedrijven die in staat zijn bedreigingen van deze omvang te identificeren en aan te pakken, met de snelheid die nodig is om de integriteit van het internet te behouden”, zegt Matthew Prince, CEO van Cloudflare. “Hoewel deze DDoS-aanval en kwetsbaarheid een klasse apart zijn, zullen er altijd andere zero-day’s, evoluerende tactieken van kwaadwillenden en nieuwe aanvallen en technieken zijn. Daarom is voortdurende voorbereiding en reactie hierop essentieel voor onze missie om een beter internet te helpen bouwen.”

HTTP/2 snelle reset deconstrueren

Eind augustus 2023 ontdekte Cloudflare een zero-day kwetsbaarheid, ontwikkeld door een onbekende kwaadwillende. Deze kwetsbaarheid maakt misbruik van het standaard HTTP/2-protocol, een fundamenteel onderdeel van hoe het internet en de meeste websites werken. HTTP/2 is verantwoordelijk voor de manier waarop browsers communiceren met een website, waardoor ze ‘aanvragen’ om dingen zoals afbeeldingen en tekst snel en in één keer te bekijken, ongeacht hoe complex de website is. Deze nieuwe aanval werkt door honderdduizenden ‘verzoeken’ te doen en deze onmiddellijk te annuleren. Door dit patroon van 'verzoek, annulering, verzoek, annulering´ op grote schaal te automatiseren, overweldigen cyberaanvallers websites en zijn ze in staat om alles dat HTTP/2 gebruikt offline te halen.

“Rapid Reset” biedt kwaadwillenden een krachtige nieuwe manier om slachtoffers via het internet aan te vallen op een schaal die groter is dan alles waar het internet ooit mee te maken heeft gehad. HTTP/2 is de basis voor ongeveer 60% van alle webapplicaties en bepaalt de snelheid en kwaliteit van de manier waarop gebruikers websites zien en ermee interageren.

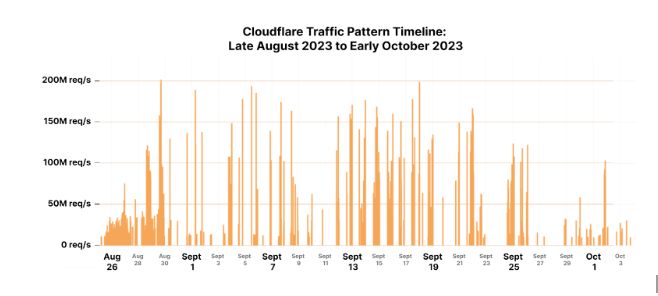

Volgens de gegevens van Cloudflare waren verschillende aanvallen waarbij gebruik werd gemaakt van Rapid Reset bijna drie keer zo groot als de grootste DDoS-aanval in de internetgeschiedenis. Op het hoogtepunt van deze DDoS-campagne registreerde en verwerkte Cloudflare meer dan 201 miljoen verzoeken per seconde (Mrps), evenals de beperking van duizenden extra aanvallen die volgden.

Hoe Cloudflare de aanval samen met branchegenoten verijdelde

Kwaadwillenden die beschikken over aanvalsmethoden die records verbrijzelen, hebben het extreem moeilijk om hun effectiviteit te testen en te begrijpen, vanwege het gebrek aan infrastructuur om de aanvallen op te vangen. Daarom testen ze vaak tegen providers zoals Cloudflare om beter te begrijpen hoe hun aanvallen zullen presteren.

“Hoewel grootschalige aanvallen zoals die waarbij gebruik wordt gemaakt van kwetsbaarheden zoals Rapid Reset complex en moeilijk te bestrijden kunnen zijn, bieden ze ons een ongekend inzicht in nieuwe technieken van cyberaanvallers in een vroeg stadium van ontwikkeling”, zegt Grant Bourzikas, CSO van Cloudflare. “Hoewel er niet zoiets bestaat als ‘perfecte openbaarmaking’, met downtime en hobbels onderweg, vereist het verijdelen van aanvallen en het reageren op incidenten dat organisaties en securityteams leven volgens de ‘veronderstel inbreuk’-mentaliteit die het Cloudflare-team koestert. Uiteindelijk stelt dit ons in staat een trotse partner te zijn die helpt het internet veilig te maken.”

Voor meer informatie over HTTP/2 Rapid Reset en wat Cloudflare heeft gezien:

- Registreer je voor onze aankomende webinar: 123HTTP/2 Snelle DDoS-aanvalcampagne

- Bezoek onze HTTP/2 Rapid Reset resources-pagina

- Overzicht Blog: Exploit van Zero-Day HTTP 2.0 kwetsbaarheid resulteert in recordbrekende DDoS-aanval

Meer over

Lees ook

Hack Forums sluit deel forum na DDoS-aanvallen met Mirai botnet

Het hackersforum Hack Forums sluit de server stress testing (SST) sectie definitief af. Op deze sectie werden tools aangeboden waarmee Distributed Denial of Service (DDoS) aanvallen konden worden opgezet. Vanaf dit deel van het forum zouden recente Distributed Denial of Service (DDoS) aanvallen met het Mirea botnet zijn gecoördineerd. Dit botnet b1

Chinees bedrijf: ‘Onze camera’s zijn misbruikt in DDoS-aanval op DNS-provider Dyn’

Een flink aantal beveiligingscamera’s van het Chinese bedrijf Hangzhou Xiongmai Technology Co. zijn ingezet tijdens de recente DDoS-aanval op DNS-provider Dyn. Door deze aanval waren een flink aantal populaire websites moeilijk tot niet bereikbaar. Dit heeft Hangzhou Xiongmai Technology Co. bekend gemaakt tegenover persbureau Bloomberg. De DDoS-aa1

Miljoenen IP-adressen betrokken bij grootschalige aanval op DNS-provider Dyn

Bij de grootschalige DDoS-aanval op DNS-provider Dyn zijn tientallen miljoenen IP-adressen betrokken geweest. Het gaat vermoedelijk om Internet of Things (IoT)-apparaten, die door de Mirai malware in een botnet zijn ondergebracht. Dit meldt Dyn in een verklaring over de aanval. Door de aanval waren verschillende populaire websites waaronder GitHub1