Petya ransomware versleutelt volledige harde schijf

De meeste ransomware versleutelt bepaalde bestanden op de harde schijf van een getroffen machine. De Petya ransomware gaat echter een stuk aggressiever te werk. Indien een machine met Petya geïnfecteerd wordt versleutelt de malware direct de volledige harde schijf.

De nieuwe malware is ontdekt door het Duitse beveiligingsbedrijf G DATA. De cybercriminelen achter Petya zouden hun pijlen vooral richten op bedrijven. Zij nemen via e-mail contact op met de HR-afdeling van een bedrijf en stuurt de afdeling een link naar Dropbox toe. Deze link verwijst volgens de e-mail naar een c.v., maar leidt in werkelijkheid naar een uitvoerbaar bestand.

Harde schijf versleutelen

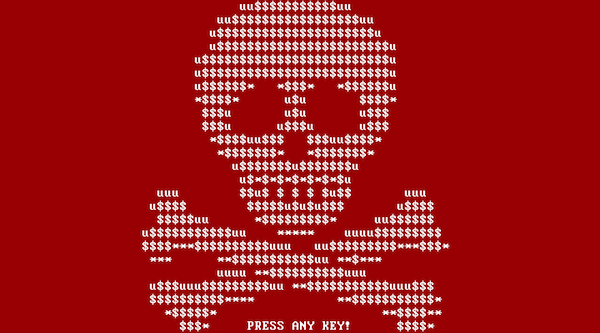

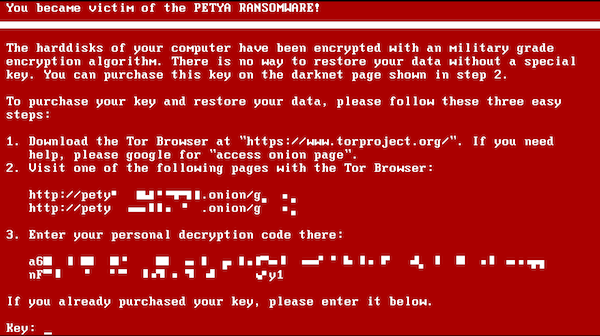

Indien dit bestand wordt geopend crasht de machine van het slachtoffer. Zodra het systeem weer is opgestart lijkt de harde schijf van het slachtoffer gerepareerd te worden te worden uitgevoerd. In werkelijkheid wordt op dit moment de harde schijf versleuteld. Zodra dit proces is afgerond krijgt het slachtoffer een rood scherm te zien met een doodshoofd en de melding dat zijn harde schijf is versleuteld.

De cybercriminelen eisen losgeld van getroffen slachtoffers. Om gebruikers te stimuleren snel te betalen dreigen de aanvallers het geëiste losgeld na een week te verdubbelen. G DATA onderzoekt op dit moment de werkwijze van Petya. Het beveiligingsbedrijf zegt te vermoeden dat de toegang tot data wordt geblokkeerd, maar data zelf niet wordt versleuteld.

Meer over

Lees ook

Drie trends voor cyberaanvallen in 2024

Allianz: in België blijven Cyberincidenten (bijv. cybercriminaliteit, verstoringen van IT-netwerken en -diensten, malware/ransomware, datalekken, boetes en straffen) het nummer één risico sinds 2018. In Nederland klommen Cyberincidenten vier posities naar de tweede plaats.

DataExpert kondigt overname Avian Digital Forensics aan

DataExpert kondigt de overname aan van Avian Digital Forensics, een Deens bedrijf gespecialiseerd in digitale recherche- en eDiscovery-technologieën. Met de overname van Avian versterkt DataExpert zijn aanwezigheid in de Scandinavische landen.

NetApp bestrijdt in realtime ransomware

NetApp biedt nieuwe mogelijkheden waarmee klanten hun data beter kunnen beschermen en herstellen tegen bedreigingen door ransomware. NetApp is één van de eerste die kunstmatige intelligentie (AI) en machine learning (ML) direct in de primaire storage van bedrijven integreert en zo ransomware in real-time bestrijdt. De cyberresiliency-oplossingen v1