Wat is de Locky-ransomware en hoe voorkom je besmetting?

West-Europa is de afgelopen dagen opgeschrikt door een nieuwe, agressieve ransomware-variant: Locky. Maar wat is het precies, en hoe voorkom je besmetting? Beveiligingsspecialist ESET geeft antwoord.

Wat is Locky precies?

Locky is zogenoemde 'ransomware'. Dat is kwaadaardige software die je bestanden onbruikbaar versleutelt. Voor de 'sleutel' moet je de cybercriminelen betalen. Dat is ook bij Locky het geval. Door Locky versleutelde bestanden zijn alleen weer bruikbaar na betaling van een halve tot wel een hele bitcoin per bestand. Dat staat met de huidige wisselkoers gelijk aan zo'n 200 tot 400 euro. Er zijn zelfs prijzen gesignaleerd van maar liefst 10 bitcoins: 4000 euro!

Hoe komt Locky 'binnen'?

Locky komt binnen als een e-mail, waarin de verzender je vertelt dat je openstaande rekeningen hebt staan. De mail bevat een bijlage, de zogenaamde factuur. Dat is doorgaans een Word-bestand, in sommige gevallen is het een Javascript-bestand (.js) verstopt in een zip-file.

Open je het Word-bestand, dan vraagt Word direct om macro's in te schakelen. Dit is een cruciale stap: ga je ermee akkoord, dan activeert dat de malware en versleutelen je bestanden tot een onleesbare brij tekens. Nooit doen dus!

Welke bestanden lopen gevaar?

Locky versleutelt een hele lijst aan bestanden die voldoen aan bepaalde criteria: afbeeldingen, video's, Office-bestanden, maar ook bronbestanden. Ook snapshot-bestanden, waarmee je je Windows-systeem naar de staat van een bepaald moment kunt herstellen, ontkomen niet aan Locky. Daarnaast zoekt het naar bestanden op gedeelde netwerkmappen, aangekoppeld of niet.

Hoe herken ik besmetting?

Locky verwisselt na het versleutelen je achtergrondafbeelding met een boodschap waar je de ontsleutelingssoftware kunt downloaden. Zie je deze boodschap, dan ben je zeker besmet.

Hoe krijg ik mijn bestanden terug?

De beste manier is door het terugzetten van een back-up. Heb je die niet, dan is er momenteel helaas geen andere methode voorhanden, behalve met de speciale software die de cybercriminelen tegen betaling beschikbaar stellen.

Hoe voorkom ik besmetting met Locky?

- Verwijder verdachte e-mails direct;

- Open nooit bijlagen van verdachte e-mails;

- Macro's in Office zijn standaard uitgeschakeld. Dat is niet voor niets. Activeer nooit macro's in Office voor bijlagen uit e-mails, tenzij je zeker weet dat de macro valide is;

- Werk je systeem regelmatig bij, het liefst zo snel mogelijk na het verschijnen van een update;

- Maak gebruik van beveiligingssoftware en werk deze regelmatig bij;

- Geef jezelf en andere gebruikers niet meer gebruiksrechten dan strikt noodzakelijk. Zo verklein je de kans dat malware door verhoogde rechten snel om zich heen kan grijpen of dieperliggende delen van je systeem kan aantasten.

Meer weten?

Onderzoeker en malware-expert Donny Maasland van ESET Nederland heeft Locky geanalyseerd. Wil je weten hoe Locky zich precies op een systeem nestelt? Lees dan zijn blog.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

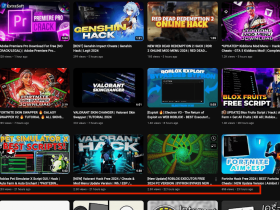

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames