IT security

Lees ook

Microsoft verhelpt beveiligingsproblemen in Internet Explorer en Edge

Microsoft verhelpt een aantal kritieke beveiligingsproblemen in zijn webbrowsers in nieuwe patches. Een tweetal zero-day kwetsbaarheden waarvoor een exploit is gepubliceerd zijn echter niet gedicht. Een patch voor deze kwetsbaarheden wordt op 14 maart gelanceerd. De updates staan los van Patch Tuesday, die deze maand voor het eerst in de geschied1

Datalek trekt CloudFlare

Gevoelige gegevens van klanten van CloudFlare zijn door een fout in de HTML-parser van CloudFlare toegankelijk geweest voor onbevoegden. Daarnaast werd de data geïndexeerd in de cache van zoekmachines. De problemen zijn inmiddels opgelost. CloudFlare meldt op zijn blog dat de problemen zijn gemeld door Tavis Ormandy, een beveiligingsonderzoeker v1

Een derde van de IT-beslissers heeft te weinig budget beschikbaar voor IT security

90% van de IT-beslissers ziet IT security als een topprioriteit voor hun bedrijf. Tegelijkertijd is slechts tweederde van mening hier voldoende budget voor beschikbaar te hebben. Dit blijkt uit onderzoek van Bitdefender. Het onderzoek is al in oktober 2016 uitgevoerd. Bitdefender publiceert de resultaten nu in een whitepaper. Bitdefender stelt da1

‘Verschillende industriële en commerciële robots bevatten beveiligingsgaten’

De robots van Universal Robots en Rethink Robotics bevatten beveiligingsproblemen. Deze zwakke plekken kunnen door aanvallers worden misbruikt om data van bedrijven in handen krijgen. Aanvallers kunnen echter ook robots manipuleren, wat bijvoorbeeld bij collaboratieve risico's flinke risico's kan opleveren voor werknemers in de directe omgeving va1

Google introduceert hogere beloningen voor opsporen kwetsbaarheden in websites

Beveiligingsonderzoekers die beveiligingsproblemen ontdekken in websites en apps van Google en hier op verantwoorde wijze melding van maken bij het bedrijf kunnen voortaan rekenen op een hogere beloning. Dit meldt Google in een blogpost. Het bedrijf stelt dat het opsporen van ernstige kwetsbaarheden in zijn websites en apps door de jaren heen moe1

Netflix maakt beveiligingstool Stethoscope open source

Netflix maakt de webapplicatie Stethoscope open source. Deze tool helpt beveiligingsproblemen met mobiele apparaten en desktop systemen op te sporen en op te lossen. In een blogpost meldt Netflix dat Stethoscope in eigen huis is ontwikkeld. Het bedrijf maakt de tool nu open source en heeft de broncode op GitHub gepubliceerd. Stethoscope is een we1

Veracode wordt overgenomen door CA Technologies

CA Technologies neemt het applicatiebeveiligingsbedrijf Veracode over voor 614 miljoen dollar. Met de overname wil CA Technologies zijn positie in de Secure DevOps markt verbeteren. Veracode is een beveiligingsbedrijf dat in 2007 is opgericht. Het bedrijf richt zich op het beveiligen van applicaties. Veracode levert een cloud-gebaseerd platform d1

Infineon Technologies zet onderzoeksproject voor industriële beveiliging op

Infineon Technologies wil beveiligingsmechanismen gaan ontwikkelen voor de industrie 4.0, zelfrijdende voertuigen en smart home oplossingen. Hiervoor richt het bedrijf het onderzoeksproject ALESSIO op. Het Fraunhofer Institute for Applied and Integrated Security (AISEC), Giesecke & Devrient, Siemens, de Technische Universiteit van München (TUM1

CIA kan smartphones en smart tv’s afluisteren

De CIA beschikt over zero-day kwetsbaarheden in zowel Windows, iOS, Android en Linux. De Amerikaanse opsporingsinstantie houdt deze beveiligingsproblemen bewust geheim om verdachten te kunnen afluisteren. Onder andere smart tv’s en smartphones kunnen door de overheidsinstantie worden afgeluisterd. Dit blijkt uit nieuwe documenten die klokkenluide1

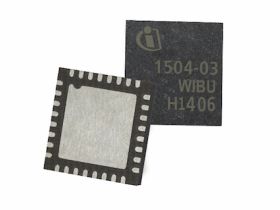

Wibu-Systems helpt industriële IoT-apparatuur te beveiligen met nieuwe security module

Wibu-Systems presenteert op de Embedded World beurs (hal 4, stand 540) CmASIC, de nieuwe generatie applicatiespecifieke security module gericht op intelligente toepassingen. CmASIC biedt producenten van intelligente apparaten een pasklare oplossing voor de beveiliging tegen cyberaanvallen en reverse engineering op het eindpunt van een IoT omgeving1